如果原本Socket是监听在0.0.0.0上,或者IPV6的:: 并且新增加的IP地址是在同一个接口上的别名,则会被监听到。否则如在新接口上的IP,【可能】需要重启服务。否则如果是绑定了特定的IP,比如特定地址,那么新增的IP不会被监听到,需要修改配置并重启服务。

目录导航

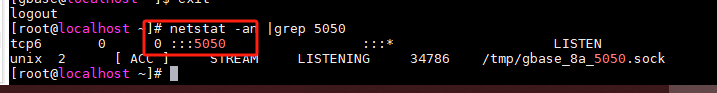

如下是测试侦听所有IP的结果

侦听端口

[root@localhost ~]# netstat -an |grep 5050

tcp6 0 0 :::5050 :::* LISTEN

unix 2 [ ACC ] STREAM LISTENING 34786 /tmp/gbase_8a_5050.sock

[root@localhost ~]#

当前IP测试结果

[gbase@localhost ~]$ ifconfig

enp0s3: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.0.2.101 netmask 255.255.255.0 broadcast 10.0.2.255

inet6 fe80::b0a3:d186:57c4:128b prefixlen 64 scopeid 0x20<link>

ether 08:00:27:9c:4d:68 txqueuelen 1000 (Ethernet)

RX packets 586 bytes 498834 (487.1 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 394 bytes 48984 (47.8 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

[gbase@localhost ~]$ gncli -e"select version()" -h10.0.2.101

+---------------------------+

| version() |

+---------------------------+

| 9.5.2.43.5_patch.25c29237 |

+---------------------------+

添加新的IP

[root@localhost ~]# ifconfig enp0s3:0 192.168.0.101 netmask 255.255.255.0 up

[root@localhost ~]# ifconfig enp0s3:1 192.168.1.101 netmask 255.255.255.0 up

[root@localhost ~]# ifconfig enp0s3:2 192.168.2.101 netmask 255.255.255.0 up

[root@localhost ~]# ifconfig

enp0s3: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.0.2.101 netmask 255.255.255.0 broadcast 10.0.2.255

inet6 fe80::b0a3:d186:57c4:128b prefixlen 64 scopeid 0x20<link>

ether 08:00:27:9c:4d:68 txqueuelen 1000 (Ethernet)

RX packets 1156 bytes 546261 (533.4 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 1141 bytes 108122 (105.5 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

enp0s3:0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.0.101 netmask 255.255.255.0 broadcast 192.168.0.255

ether 08:00:27:9c:4d:68 txqueuelen 1000 (Ethernet)

enp0s3:1: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.1.101 netmask 255.255.255.0 broadcast 192.168.1.255

ether 08:00:27:9c:4d:68 txqueuelen 1000 (Ethernet)

enp0s3:2: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.2.101 netmask 255.255.255.0 broadcast 192.168.2.255

ether 08:00:27:9c:4d:68 txqueuelen 1000 (Ethernet)

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

inet6 ::1 prefixlen 128 scopeid 0x10<host>

loop txqueuelen 1000 (Local Loopback)

RX packets 613 bytes 52938 (51.6 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 613 bytes 52938 (51.6 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

virbr0: flags=4099<UP,BROADCAST,MULTICAST> mtu 1500

inet 192.168.122.1 netmask 255.255.255.0 broadcast 192.168.122.255

ether 52:54:00:80:cb:e0 txqueuelen 1000 (Ethernet)

RX packets 0 bytes 0 (0.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 0 bytes 0 (0.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

自动侦听新的IP无需重启

[gbase@localhost ~]$ gncli -e"select version()" -h192.168.0.101

+---------------------------+

| version() |

+---------------------------+

| 9.5.2.43.5_patch.25c29237 |

+---------------------------+

[gbase@localhost ~]$ gncli -e"select version()" -h192.168.1.101

+---------------------------+

| version() |

+---------------------------+

| 9.5.2.43.5_patch.25c29237 |

+---------------------------+

[gbase@localhost ~]$ gncli -e"select version()" -h192.168.2.101

+---------------------------+

| version() |

+---------------------------+

| 9.5.2.43.5_patch.25c29237 |

+---------------------------+

如下来自DeepSeek的解释

当创建一个Socket并绑定到某个端口时,通常有两种方式:绑定到特定的IP地址或者绑定到INADDR_ANY(0.0.0.0),后者表示监听所有可用的网络接口。如果是绑定到0.0.0.0,那么所有接口上的连接都会被接受,包括新增的IP。这个时候,用户后续增加的IP如果属于已有的网络接口的话,可能不需要重启服务,比如动态获取IP或者别名的情况。但如果新增了一个新的物理接口,或者虚拟接口,可能需要服务重新绑定。

但用户问题中的情况是“增加了一些IP”,比如给机器绑定多个IP到同一网络接口上,这可能涉及网络配置的改变。如果原来的Socket是绑定在0.0.0.0的话,那么所有的进入该端口的请求,不管目标IP是什么,都会被接受。所以新增的IP不需要重启服务。例如,服务器可能有多个虚拟IP,绑定在0.0.0.0的Socket会接受发往任何这些IP的该端口的连接。

但如果原来的Socket是绑定到某个特定IP,比如192.168.1.100,那么新增其他IP时,如果想让服务同时监听新的IP,原来的Socket不会自动绑定到新的IP,这时候就需要重启服务,并绑定到0.0.0.0或者显式地绑定到所有需要的IP地址(可能需要多个Socket)。

另外需要注意,如果新的IP是网络接口的一部分,比如动态分配的或者通过别名添加的,如果原来的套接字绑定了0.0.0.0则可能自动生效,不需要处理。但如果是新增网络接口(比如新插入网卡),可能在服务运行期间无法自动监听新接口的地址,需要重新绑定。

需要确认实际的情况取决于Socket绑定的方式。比如在Python中,当调用sock.bind(('0.0.0.0', port)),这时候所有接口上的该端口都会被监听,之后添加的IP也会被包括进去吗?

这时候要看操作系统的处理方式。如果系统的网络接口在之后新增了一个IP地址,而这个IP属于已经被监听的接口的话,那0.0.0.0应该包括该接口的所有IP。比如,假设原有的接口是eth0,IP为192.168.1.2,后来为eth0添加了另一个IP192.168.1.3。这种情况下,当Socket绑定到0.0.0.0时,会监听所有接口的所有IP,包括新添加的。此时即使服务未重启,当有新的请求到192.168.1.3的端口,应该会被处理,因为此时该接口上本来就被监听着。

但是如果新的IP地址属于一个新增的接口(比如eth1),这时候问题可能出现。绑定到0.0.0.0的套接字是否会监听所有现有和未来添加的接口?这可能取决于操作系统的实现,但通常来说,绑定到0.0.0.0会在绑定时监听所有的接口,当之后新增接口时,服务的套接字可能不会自动监听到新接口的IP。这时候可能需要重新绑定才能监听到新的接口上的IP。

不过,实际在大多数系统中,当绑定到0.0.0.0:port时,它绑定了所有存在的接口到该端口。之后如果增加新的接口,并不自动绑定。例如,一个运行中的服务绑定到0.0.0.0:80,如果在机器上添加一个新的网络接口(比如虚拟网卡或物理网卡)并分配IP,新的接口上的对该端口的连接是否会触发server的accept?可能需要进一步查证。

这个问题的正确解答可能需要参考TCP/IP协议栈的实现。例如,当监听0.0.0.0时,它是作用于所有已存在的接口。而后续添加的接口可能需要重新绑定才能监听到。

或者假设,绑定到INADDR_ANY的时候,实际上是监听所有接口的某个端口,无论这些接口何时添加。比如在Linux中,假设后续增加了一个网络接口并分配了IP地址,此时原有监听的socket是否能处理该接口的请求?根据Linux的网络协议栈处理,bind操作会在绑定时对所有存在的接口进行监听。而新增的接口可能需要新的socket来绑定,或原有监听无法覆盖。但需要更准确的信息。

例如,网络上有相关的问题可能会有讨论。比如,比如在ServerFault或者Stack Overflow上的类似问题,可能会有用户提问是否添加新IP到现有接口需要重启服务。比如一个常见的例子是,使用多个IP别名(例如eth0:1等),如果原来Socket是绑定到0.0.0.0,则当添加eth0:1的IP时,原来的监听是否会对此生效。大部分情况下是的,因为这些IP属于同一个物理接口的别名。这种情况下,新的IP地址会被视为该接口的一部分,而原来的套接字在绑定到0.0.0.0时,接受所有目的地为该接口上任何IP的请求。

反之,如果是添加了一个全新的网络接口(比如eth1),其IP地址是否会被已有的监听0.0.0.0端口的套接字监听到呢?这时候可能不会,因为该套接字在绑定时是针对现有的接口的。此时,必须重新绑定或者让程序重新开始listen才能监听到新的接口上的连接请求。在Linux系统里,当使用SO_REUSEADDR或SO_REUSEPORT选项时,是否对此有帮助?

这可能涉及到内核如何处理绑定的套接字。实际上,如果套接字绑定到0.0.0.0,当有新的接口被添加时,现有的套接字可能不会自动关联到新接口的端口。例如,当添加一个新网卡,并配置IP,此时对于该网卡的该端口上的连接可能没有被监听,因为套接字已经绑定了,并没有重新处理。这就需要服务重启来重新绑定,从而监听所有当前的接口。

例如,在Unix系统上,假设服务绑定到INADDR_ANY,这时候会在所有存在的网络接口的指定端口上监听请求。之后新增加的接口不会被该服务监听,除非服务重新启动。所以这时候对问题的回答可能是:

如果服务在启动时绑定了0.0.0.0(所有接口的IP地址),那么新增的IP如果是原本网络接口的别名(比如同一物理接口的多个IP)会被自动监听,不需要重启服务;但如果新增的IP属于新增的网络接口(如新增网卡),则可能不会自动被监听,需要重启服务才能在这些新增的接口IP上生效。如果服务绑定了特定的IP地址,那么新增的IP不会被监听,必须调整绑定地址并重启服务。

因此,用户的问题中的情况是否要重启取决于:服务原来绑定的地址是什么,以及新增的IP属于什么类型。

所以综合后的答案应该分情况讨论。如果原本Socket是监听在0.0.0.0上,并且新增加的IP地址是在同一个接口上的别名,则会被监听到。否则如在新接口上的IP,可能需要重启服务。否则如果是绑定了特定的IP,比如特定地址,那么新增的IP不会被监听到,需要修改配置并重启服务。

因此,用户可能需要明确绑定的方式,以及新增IP的类型,从而是否需要重启服务。